首页 > 最新消息 >[资安人文章分享] Sophos:犯罪分子透过网路犯罪商业化、发动更多新型勒索软体攻击和加倍窃取凭证来牟取暴利

最新消息

2022-11-21

[资安人文章分享] Sophos:犯罪分子透过网路犯罪商业化、发动更多新型勒索软体攻击和加倍窃取凭证来牟取暴利

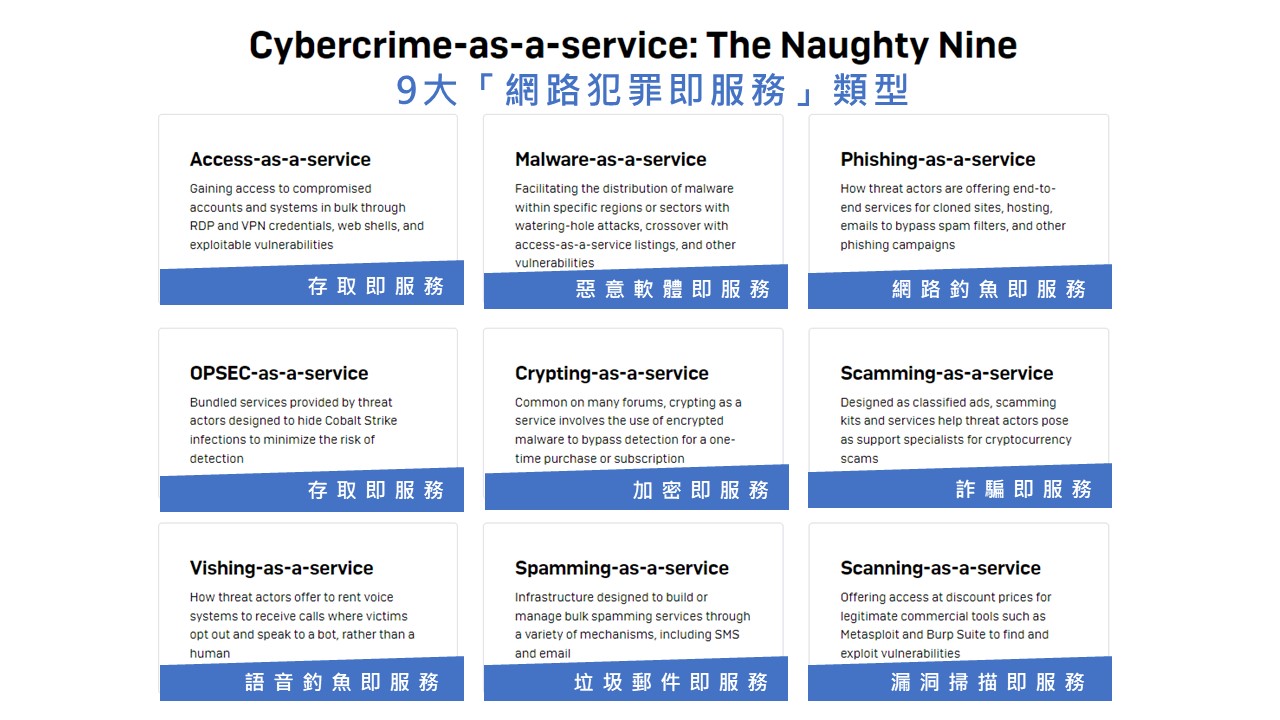

Sophos发布最新《Sophos 2023 年威胁报告》,详细介绍网路威胁形势如何达到新的商业化程度并有利于潜在攻击者,以及随网路犯罪即服务的扩展,网路犯罪几乎不再有门槛。该报告还探讨因为有心人士不断创新勒索手法,使得勒索软体仍是组织的最大网路犯罪威胁之一,以及为什么对被窃凭证的需求仍持续成长。

长久以来,像 Genesis 这样的地下犯罪市场都是购买恶意软体和恶意软体即服务,以及大量窃取凭证和其他资料的场所。在过去十年,随著勒索软体日益流行,「勒索软体即服务」经济如雨后春笋般涌现。在 2022 年的现在,这种「即服务」模式又扩大了,几乎网路犯罪工具套件的每一项功能—从初始感染到躲避侦测的方法—都买得到。

Sophos 首席威胁研究员 Sean Gallagher 表示:「出售的不只是普通商品,例如恶意软体、诈骗和网路钓鱼工具套件。更高阶的网路犯罪分子现在出售的是工具和功能。过去这些高阶技术掌握在某些最有经验的攻击者手中,只以服务型式提供给其他人。例如,在过去的一年里,我们看到 OPSEC 即服务的广告,卖家会帮助攻击者隐藏 Cobalt Strike 入侵的踪迹。我们还看到扫描即服务,买家可以使用如 Metasploit 等合法商业工具来寻找并利用漏洞。几乎网路犯罪的每个部分都在商品化,这一点影响了威胁形势。如以一来,任何能力、任何类型的攻击者都有机会发动攻击。」

随著「即服务」经济的扩展,地下网路犯罪市场也变得越来越商业化,并像主流企业一样运作。网路犯罪卖家不仅会宣传他们的服务,而且还开出职缺招聘具有独特技能的攻击者。部分市场会提供专门的工作页面和招募人员,而求职者同样会四处张贴履历宣传他们的技能和资历。

Gallagher 说:「早期的勒索软体经营者能够做的事情相当有限,因为营运是中心化的,由小组成员分别执行攻击的各个层面。但随著勒索软体变得非常有利可图,不法分子开始寻找扩大生产规模的方法。他们开始外包部分业务,建立出一个完整的基础架构来支援勒索软体。现在,其他网路犯罪分子已经看到这些成果并加以仿效了。」

事实上,随著网路犯罪基础架构不断扩展,勒索软体仍然非常流行且获利丰厚。在过去一年中,勒索软体经营者持续锁定 Windows 以外的平台来扩展他们的攻击服务,同时还使用 Rust 和 Go 等新语言来躲避侦测。一些团体,尤其是 Lockbit 3.0,仍持续开发新的业务项目并创造更多「新手法」来勒索受害者。

Gallagher 说:「当我们谈论日益复杂的地下犯罪时,也必须将眼光延伸到勒索软体的世界。例如,Lockbit 3.0 现在提供漏洞奖励计画来找出自身恶意软体的问题,并从犯罪社群集结『众包』的创意来改善自己的运作。此外,部分团体已改用『订阅模式』来提供外泄资料,其他团体则是将资料拍卖。最重要的是,勒索软体成了一门生意。」

不断发展的地下经济不仅刺激了勒索软体和「即服务」的发展,而且导致窃取凭证的需求增加了。随著 Web 服务持续扩展,各种类型的凭证 (尤其是 cookie) 可以多种方式进入网路并取得更深入的立足点,甚至可以绕过 MFA。窃取凭证仍然是犯罪分子新手进入地下市场并开始「职业生涯」的最简单方法之一。

此外,Sophos 还分析了以下趋势:

随著「即服务」经济的扩展,地下网路犯罪市场也变得越来越商业化,并像主流企业一样运作。网路犯罪卖家不仅会宣传他们的服务,而且还开出职缺招聘具有独特技能的攻击者。部分市场会提供专门的工作页面和招募人员,而求职者同样会四处张贴履历宣传他们的技能和资历。

Gallagher 说:「早期的勒索软体经营者能够做的事情相当有限,因为营运是中心化的,由小组成员分别执行攻击的各个层面。但随著勒索软体变得非常有利可图,不法分子开始寻找扩大生产规模的方法。他们开始外包部分业务,建立出一个完整的基础架构来支援勒索软体。现在,其他网路犯罪分子已经看到这些成果并加以仿效了。」

事实上,随著网路犯罪基础架构不断扩展,勒索软体仍然非常流行且获利丰厚。在过去一年中,勒索软体经营者持续锁定 Windows 以外的平台来扩展他们的攻击服务,同时还使用 Rust 和 Go 等新语言来躲避侦测。一些团体,尤其是 Lockbit 3.0,仍持续开发新的业务项目并创造更多「新手法」来勒索受害者。

Gallagher 说:「当我们谈论日益复杂的地下犯罪时,也必须将眼光延伸到勒索软体的世界。例如,Lockbit 3.0 现在提供漏洞奖励计画来找出自身恶意软体的问题,并从犯罪社群集结『众包』的创意来改善自己的运作。此外,部分团体已改用『订阅模式』来提供外泄资料,其他团体则是将资料拍卖。最重要的是,勒索软体成了一门生意。」

不断发展的地下经济不仅刺激了勒索软体和「即服务」的发展,而且导致窃取凭证的需求增加了。随著 Web 服务持续扩展,各种类型的凭证 (尤其是 cookie) 可以多种方式进入网路并取得更深入的立足点,甚至可以绕过 MFA。窃取凭证仍然是犯罪分子新手进入地下市场并开始「职业生涯」的最简单方法之一。

此外,Sophos 还分析了以下趋势:

- 乌克兰战争对网路威胁形势产生了全球性的影响。当入侵行动开始之后,以牟利为动机的诈骗立即暴增,但民族主义导致乌克兰人和俄罗斯人之间的犯罪联盟发生变动,尤其是在勒索软体附属组织之间。

- 犯罪分子继续利用合法的可执行档并透过寄生攻击 (LOLBins) 发起各种类型的攻击,包括勒索软体。在某些情况下,攻击者会经由「自带驱动程式」攻击部署合法但有弱点的系统驱动程式,并试图停用端点侦测和回应产品以躲避侦测。

- 行动装置现在是新型网路犯罪的中心。不仅攻击者仍会使用假 App 来传递恶意软体插入程式、间谍软体和金融恶意软体,新型态的网路诈骗也越来越流行,例如「杀猪盘」加密诈骗。这种犯罪不只会影响 Android 使用者,也影响 iOS 用户。

- 门罗币是最受加密挖矿程式欢迎的加密货币之一,贬值后导致加密挖矿这个最古老和最受欢迎的加密犯罪类型之一活动骤减。但是挖矿恶意软体仍透过 Windows 和 Linux 系统上的自动化「僵尸程式」继续向外散播。