最新消息

[资安人文章分享] Sophos 2022年勒索软体现况报告揭露勒索软体攻击多达 66% 组织

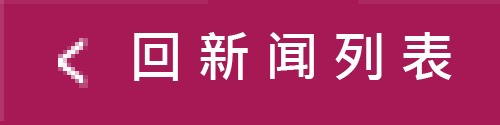

Sophos发布《2022 年勒索软体现况》报告。报告显示,66% 的受访组织在 2021 年遭到勒索软体攻击,远高于 2020 年的 37%。在最严重且资料遭到加密的勒索软体攻击中,组织支付的平均赎金增加了近五倍,达 812,360 美元;支付 100 万美元或更多赎金的组织的比例增加了三倍。即使他们还有其他资料复原方式 (例如备份),仍有 46% 资料遭加密的组织支付赎金以取回资料。

该报告总结了勒索软体对欧洲、美洲、亚太带区和中亚、中东和非洲 31 个国家/地区的 5,600 个中型组织的影响,其中 965 个受访者回报了支付赎金的细节。

Sophos 首席研究科学家 Chester Wisniewski 表示:「除了赎金金额不断提高,调查显示,即使还有其他选择,支付赎金的受害者比例仍继续增加。原因可能有好几个,包括备份不完整或不希望被窃的资料出现在公开的泄密网站上,在遭到攻击之后最大的压力通常是尽快恢复并开始运作,以及使用备份来还原被加密的资料可能很困难且耗时等,因此付钱取得解密金钥很容易被认为是一个更快的选择。不过也是一个非常有风险的选择。组织不知道攻击者做了什么,例如暗藏后门、复制密码等。如果组织不彻底清理复原的资料,网路最终有毒的,并可能重复受到攻击。」

《2022 年勒索软体现况》全球调查的主要发现包括 2021 年期间发生的勒索软体事件,以及相关的网路保险问题,包括:

- 支付的赎金更高—

2021 年,11% 的组织表示他们支付了 100 万美元或更多的赎金,高于 2020 年的 4%,而支付低于 10,000 美元的组织百分比从 2020 年的 34% 下降到 21% 。

- 越来越多的受害者支付赎金—

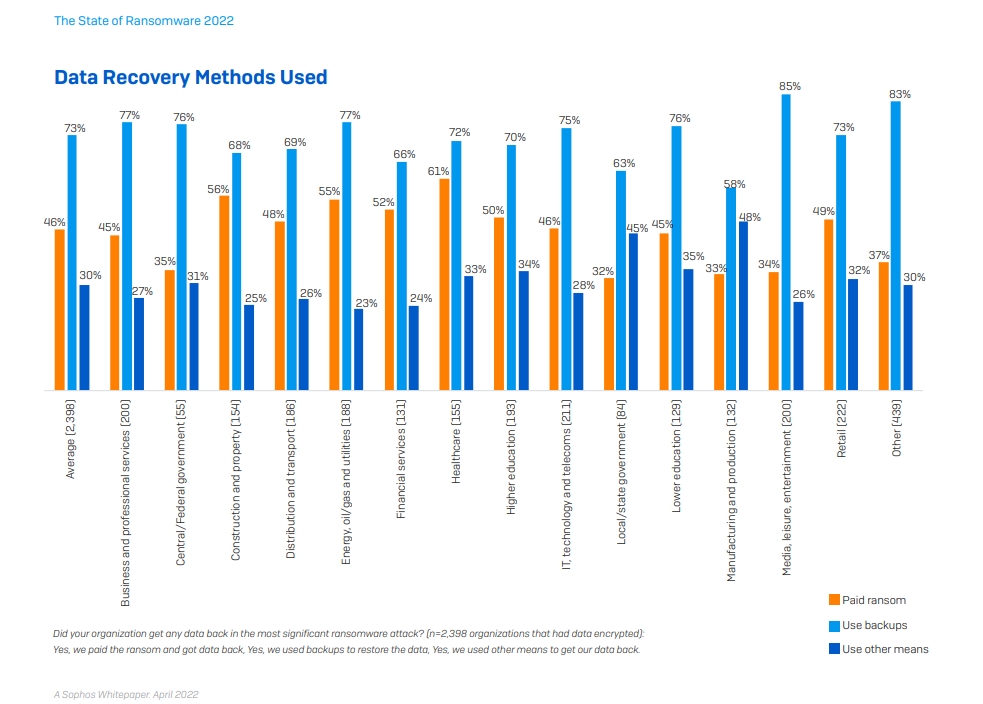

2021 年,46% 在勒索软体攻击中资料被加密的组织支付了赎金。2021 年间,能使用备份还原被加密资料的组织中有 26% 也支付了赎金。

- 勒索软体攻击造成影响非常巨大—

在 2021 年,从最近一次勒索软体攻击中恢复的平均成本为 140 万美元。从损坏和营运中断中复原平均需要一个月的时间。90% 的组织表示攻击影响了他们的营运能力,86% 的私人企业表示他们因攻击而失去了业务和/或收入。

- 许多组织依赖网路保险来帮助他们从勒索软体攻击中复原—

83% 的中型组织拥有网路保险,以便在发生勒索软体攻击时为他们提供保障—在 98% 的事件中,保险公司支付了部分或全部费用 (40% 用于支付赎金)。

- 94% 拥有网路保险的受访者表示,购买的网路保单在过去 12 个月有了变化—

除了对网路安全措施的要求更高,保单更复杂或更贵,能对组织提供保险保护的更少。

Wisniewski 补充:「调查结果表明,我们可能正在勒索软体演变的一个顶点。攻击者越来越高的赎金要求正在冲撞渐趋严格的网路保险市场,因为保险公司亟欲降低勒索软体风险。

「近年来,网路犯罪分子使用勒索软体越来越轻松,几乎所有工具都有服务可以利用。其次,许多网路保险公司已经承担了包含赎金在内的大部分复原成本,这一点可能导致赎金要求不断上升。但是,调查结果表明网路保险理赔越来越严格,未来勒索软体受害者可能会不太愿意或无力支付天价赎金。遗憾的是,这种情形不会降低勒索软体攻击的风险。策画勒索软体攻击不像其他独立设计的网路攻击那样复杂,因此任何回报都是值得的,网路犯罪分子将继续追求容易到手的果实。」

Sophos 推荐以下最佳作法来帮助防御勒索软体和网路攻击:

- 在组织环境的所有端点上安装和维护高品质的防御。定期稽核安全控制措施并确保它们继续符合组织需求

- 主动寻找威胁,在攻击者发动攻击之前识别并加以阻止—如果内部团队缺乏时间或技能,则应委外给托管式侦测和回应 (MDR) 专业人员

- 透过搜寻和消除重要的安全漏洞来强化 IT 环境:尚未修补的装置、未受保护的电脑、开放的 RDP 连接埠等。扩展式侦测和回应 (XDR) 解决方案非常适合此一目的

- 为最坏的情况做好准备。知道网路事件发生后该怎么办并更新计画

- 进行备份并练习还原,以便组织能够尽快恢复运作,并将中断情形降至最低

原文连结:https://www.informationsecurity.com.tw/article/article_detail.aspx?aid=9847