最新消息

[资安人报导分享] 新勒索软体Epsilon Red使受害者更难复原资料

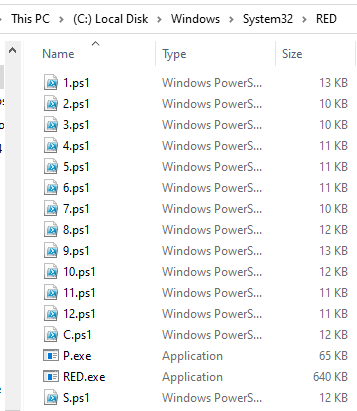

Sophos 研究人员在 2021 年 5 月调查一起事件时首次发现 Epsilon Red。在一次人为操作的攻击中,最后递送的可执行装载就是这一个勒索软体。根据 Sophos 的分析,此次攻击的所有其他元件都是使用 PowerShell 指令档。

这些 PowerShell 指令档包括:

- 执行指令来删除受感染电脑的磁碟区阴影副本的指令码,使受害者更难复原遭攻击者加密的部分或全部档案

- 用于解除安装受感染电脑上的各种安全和备份程式的指令码。它会寻找特定程式以及名称中带有「备份」或「云端」等字样的任何内容,然后试图终止并解除安装它们。如果发现某些正在运作中的处理程序会影响他们加密磁碟上的重要资料,攻击者还会试图停用或终止它们,例如资料库服务、备份程式、Office 应用程式、电子邮件用户端、QuickBooks,甚至是 Steam 游戏平台

- 据 Sophos 研究人员表示,其中一个指令档似乎是开源工具 Copy-VSS 的复制版,攻击者使用该工具来撷取和破解储存在电脑上的密码

- 而另一个指令档似乎是开源工具 EventCleaner 的编译版本,可用于抹除或修改 Windows 事件日志的内容。攻击者利用它来删除他们一切操作的痕迹

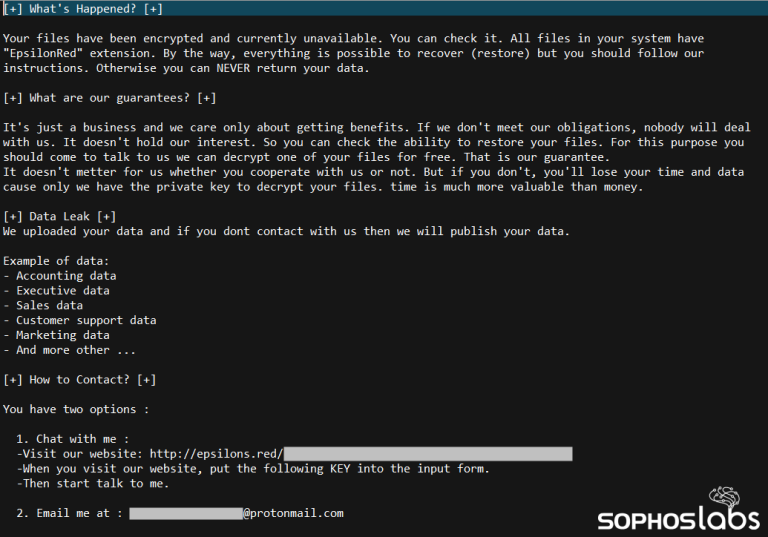

Epsilon Red 在受感染电脑留下的勒索注记和 REvil 勒索软体类似,但更正了部份语法。

攻击者鼓励受害者透过特定网站与他们联系。根据攻击者提供的加密货币地址,至少有一名 Epsilon Red 的受害者支付了 4.29 BTC (约 21 万美元) 的赎金。

Sophos Rapid Response 团队经理 Peter Mackenzie 表示:「Epsilon Red 是一种有意思的新型勒索软体。实际的勒索软体档案本身非常精简,可能是因为它已将其他工作 (如删除备份) 卸载到 PowerShell 指令档去了。它实际上只会加密档案,而且不会精确锁定对象。意思是如果它要加密一个资料夹,就会直接加密该资料夹中的所有档案。不幸的是,这代表其他可执行档和动态连结程式库 (DLL) 也会被加密,可能会导致重要的执行中程式或整个系统停摆。因此,被攻击的电脑需要完全重建。」

「Sophos 对攻击者行为的分析表明,他们可能对这些工具的可靠性或攻击能否成功缺乏信心,因此他们采取了一些替代方案和备份计画以防万一。例如,在攻击序列早期,攻击者会下载并安装远端桌面软体 Remote Utilities 和 Tor 浏览器的副本,这可能是为了在初始进入点被封锁后确保另一个立足点。还有在其他情况中,我们看到攻击者发出多馀的命令,使用稍微不同的方法来完成同一件事,例如删除处理程序和备份。防止 Epsilon Red 等勒索软体入侵的最佳方法,就是确保已经完全修补好伺服器,而且您的安全解决方案可以侦测并阻挡任何可疑和加密档案的行为。」

原文连结:https://www.informationsecurity.com.tw/article/article_detail.aspx?aid=9270