最新消息

Menlo Security能隔离远端浏览器-建造修补漏洞缓冲区

2020年对于企业来说是非常艰难的一年。最大的原因之一是COVID-19迫使企业和其他组织必须在很短的时间转换成远端工作模式。而另一方面,网路攻击者度过了美好的一年。远端工作和向云端的转移已大大增加了网路攻击者可以利用的攻击范围。

在2020年,勒索软体再度肆虐,凭藉网路钓鱼活动的增多以及针对云端的新型攻击,浏览器变得更加重要,并且越来越多机会必须使用新的应用程序和云端资源,这也增加了它们在网路安全中的重要性。

新颖的攻击类型层出不穷,但一直存在著一种攻击技术是使用网路浏览器的漏洞来危害端点系统。尽管没有看到很多攻击工具包,但有越来越复杂的攻击者透过开发零日攻击来继续攻击网路浏览器。

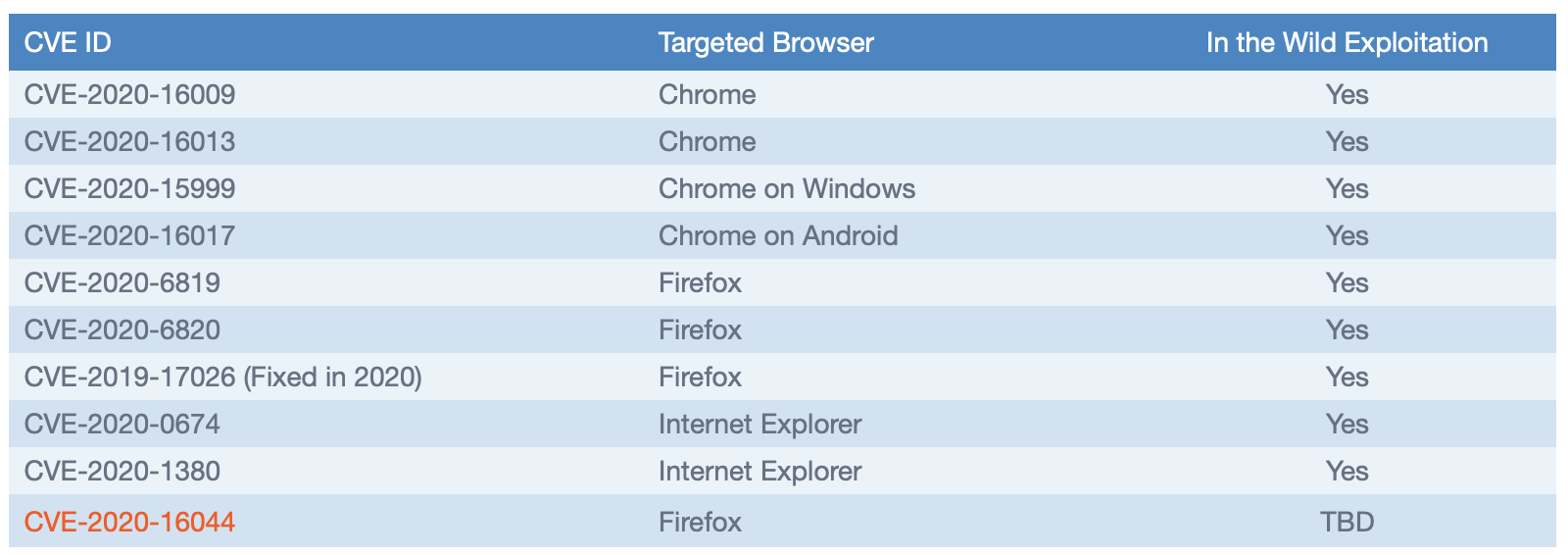

下表列出了整个2020年期间,攻击者积极利用所有零日攻击。如下表所示,而Chrome攻击的趋势正在发生变化。这主要是由于两个原因:

1.Chrome拥有最大的市场,因此攻击者自然会追随它

2.从2020年1月开始,Microsoft的Edge浏览器开始基于Chromium。开发针对Chrome的漏洞利用程序现在可以使攻击者拥有更大的攻击范围。

Google在一个月内修复了其中的五个漏洞之后,我们发布了一篇blog文章,其中显示大量客户仍在运行旧版本的浏览器。

在此文章中,我们提供了有关延后修补漏洞的见解-企业修补其浏览器所花费的时间。

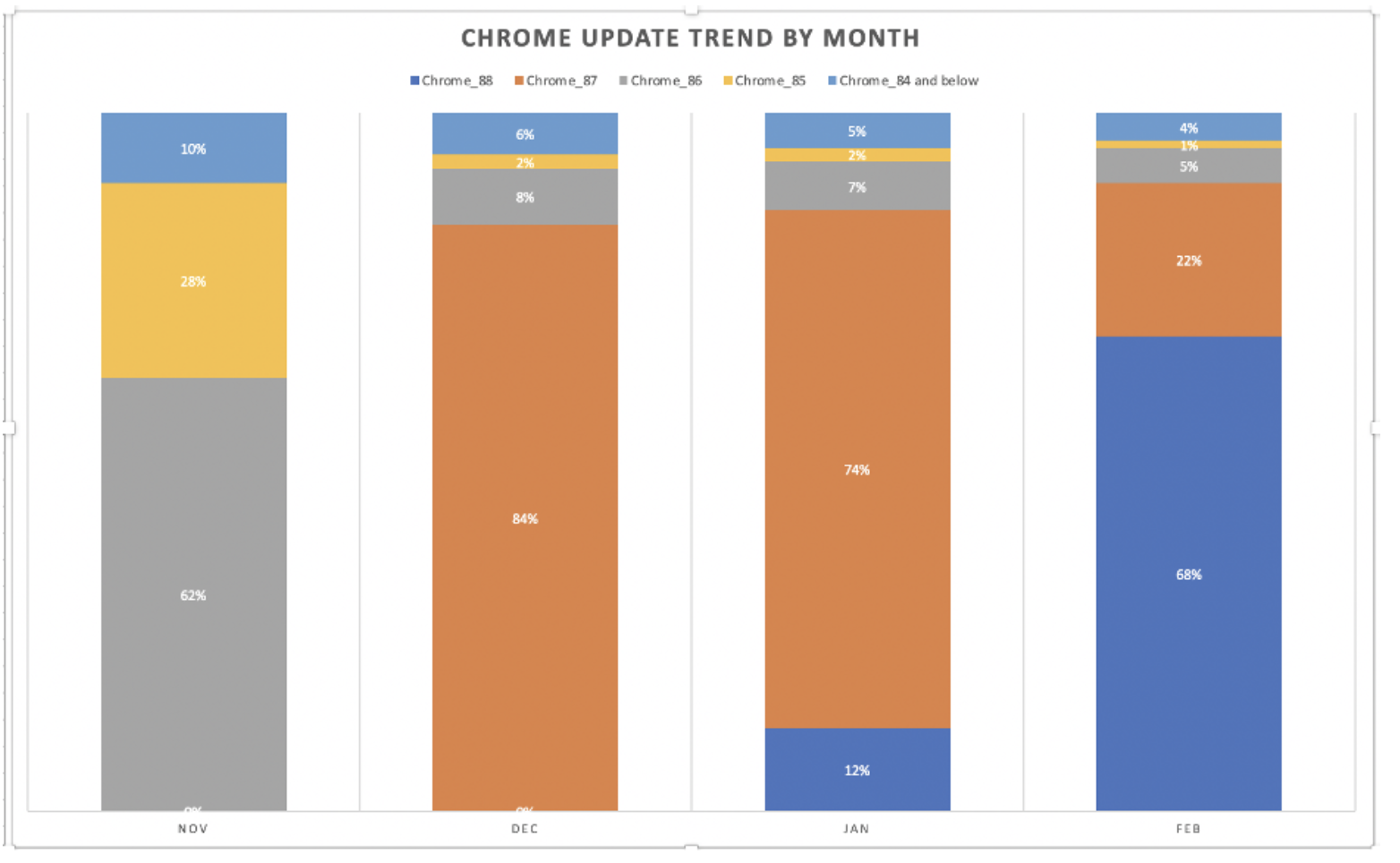

查看遍及全球客户群的Chrome浏览器更新周期,我们可以看到普遍来说企业都不愿意第一时间更新版本或修补漏洞,几乎都会延后的。下图是从2020年11月到2021年2月四个月从我们的全球平台收集的数据,清楚地显示了Chrome更新发布后的采用情况。 在上下文中,以下是下表中Chrome版本的发布日期:

Chrome 88:2021年1月19日

Chrome 87:2020年11月17日

Chrome 86:2020年10月6日

从图中可以看出,虽然Chrome 87于11月17日发布,但客户至少花了一个月的时间才开始更新其浏览器。去年12月,Chrome 87的采用率接近84%。我们看到2021年1月会有同样的趋势。Chrome88于2021年1月19日发布,我们看到Chrome更新有相当大的增长。 Chrome 88的更快采用可能是由于最近的SolarWinds漏洞,客户对更新保持了更高的警觉性。

我们注意到,在我们的所有客户群中,这些更新有一些早期采用者,并且它们的修补周期是一致的。最早采用Chrome 87的同一批客户也很快更新到Chrome 88。在我们的全球客户群中,我们发现以下是浏览器更新的早期采用者:金融与银行/政府/建造/石油天然气

修补漏洞的新版本发布后,北美和新加坡是客户更新最多的地区。

修补漏洞缓冲区的保护措施

至关重要的是,在发布漏洞修补之前和之后都必须保护客户

Menlo Security的Isolation Core解决方案的云端安全平台是一个适合的地方。该平台提供的修补程序缓冲区并不是向每个客户立即安装修补程序,而是为组织提供了实施漏洞修补程序所需的时间,从而极大地减轻了网路攻击的危害。多元的设备,使用户可以安全无忧地工作。 Menlo Security的Isolation Core的云端安全平台透过提供修补漏洞缓冲区来保护客户。

如果您想了解有关威胁和漏洞的更多信息,请务必关注Menlo Labs blog。您还可以收到有关2021年需要注意的事项的讯息,以了解如何保护用户和让系统免受日益复杂的威胁。

原文连结:https://www.menlosecurity.com/blog/-remote-browser-isolation-creating-a-patch-buffer