最新消息

Chrome 释出重大漏洞的修补,但截至11/17止仍有83%的使用者尚未更新修补版本 Menlo Security的隔离技术可以帮您防御这波攻击

透过Chrome网路浏览器已能将整个世界放在我们的设备上-可以通过强大的体验轻松地进行搜索。我们在网路浏览器,电子邮件和共享文件中进行工作。我们必须确保Chrome入口点的安全,确保恶意行为者无法发起攻击,更不用说进行攻击了。简而言之,Chrome对于完成业务至关重要,因为全球将近三分之二的设备都在使用Chrome。

自1990年代首款浏览器问世以来,它们一直是引诱恶意行为者的目标。随著浏览器的发展,骇客利用其漏洞的方式也有所不同。过去,攻击者可以利用次要功能利用漏洞,并在整个软体间横向传播。现在,一旦骇客入侵,他们就必须找到移动的方法-通过尝试访问设备的核心操作系统(OS)或劫持浏览器进程。

这种不断扩大的威胁面要求用户不断修补其浏览器,以防止这些漏洞被利用。考虑到浏览器的针对性强且包含许多功能,因此定期发布许多修补程序,在某些情况下会造成修补程序疲劳。在过去的五个星期中,GOOGLE发布了修补,CISA表示该修补程序正在被ZERO-DAY攻击积极利用。但是,大多数组织和用户尚未修补其浏览器。

CVE将如何影响我?

前三个CVE(在下面的数字1和2中)旨在影响浏览器的rendering过程,并被归类为ZERO-DAY:

CVE-2020-16009和CVE-2020-16013使攻击者能够访问浏览器。具体而言,该漏洞使恶意JavaScript(JS)脱离了运行时创建的沙箱,从而使攻击者能够在Chrome 的rendering过程中执行本机代码。

CVE-2020-15999涉及在用户访问的网站上使用字体。解析下载字体的过程使骇客可以访问浏览器。

CVE-2020-16017允许攻击者控制浏览器进程,然后可开启位于设备上的文件。

CVE-2020-16010允许攻击者控制Android设备上的浏览器进程,以开启位于移动设备上的文件。

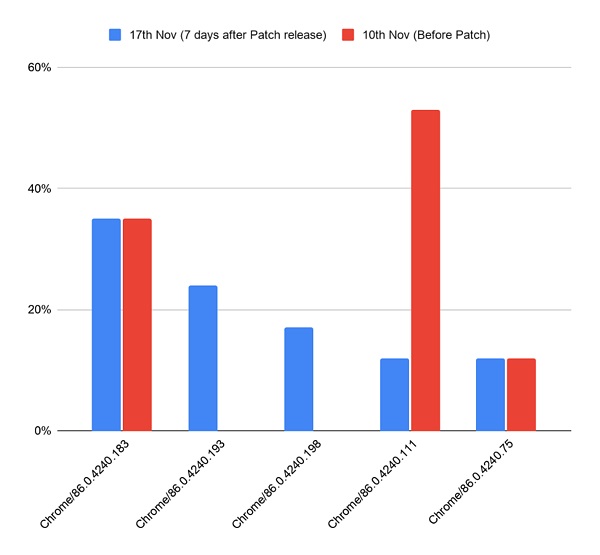

Menlo Labs发现,截至11月17日,客户们正在使用49种不同版本的Chrome。近三分之二(61%)的用户运行的是最新版本(.86),而四分之一(28%)的用户正在运行先前的版本(.85)。在运行.86的客户中,惊人的83%正在运行易受攻击的Chrome版本(

下图显示了截至11月17日在Menlo平台上看到的排名前五的Chrome 86版本。数据显示,即使该修补程序版本的浏览器可用超过六天,客户仍不会运行这些版本。不幸的是,这是我们从行业中看到的持续趋势,客户不会即时更新最新版本。但实际上,人们还有其他优先事项和资源需要考虑(尤其是在COVID-19的背景下)。

Chrome团队使公司更容易转移到最新,最强大的版本,但是,正如我们的Menlo Labs数据所示,客户出于各种商业原因无法立即更新其浏览器。实际上,让我们进行一次快速检查。您甚至还记得上次关闭浏览器并清除所有设备上的cookie的时候吗?现在,可以在您所有设备上进行扩充,并且很容易看出组织要想出办法来确保用户的浏览器已更新并修补到企业标准是多么困难。

Menlo Security提供了替代方法:

Menlo对我们客户的最大价值之一就是保护他们免受基于浏览器的ZERO-DAY攻击。我们无需检测网站的影响,查看危害指标(IOC)或增加更多Menlo Isolation的引擎。由Menlo Isolation支持的Cloud Security Platform将rendering过程从端点移开,在攻击者试图利用此漏洞之前就切断了任何访问权限。

保护上锁的房间:

CVE-2020-16009和CVE-2020-16013:触发漏洞需要执行JavaScript。Menlo客户受到完全保护,因为端点上从未执行过任何活动内容。我们不会选择性地选择要隔离的内容或对象,我们只会隔离所有流量。

CVE-2020-15999:攻击者无法在端点上执行活动内容,因此很难击败其他OS保护机制。尽管攻击者可能会导致客户端浏览器崩溃,但实际上无法成功利用它。

阻挡攻击

CVE-2020-16017和CVE-2020-16010:隔离可防止攻击者在浏览器中生存,从而阻止他们到达尝试利用此漏洞的地步。

隔离可以解决修补问题

Menlo的浏览器隔离可以自动保护企业免受这些攻击,即使没有更新或修补浏览器也是如此。而且,由于Menlo是一项云端安全服务,因此无论底层硬体,操作系统,浏览器或网路连接如何,Menlo都能保护包括移动设备在内的所有设备。我们的客户可能正在运行未修补或过时的Chrome版本,但由于受到互联网的隔离,他们仍然受到保护。

与我们联系,以了解有关CVE的更多信息,以及如何使用Menlo的云端安全隔离平台来帮助解决您的恶梦。

原文连结:https://www.menlosecurity.com/blog/chrome-gets-patched-again-but-83-of-users-arent-running-the-latest-version?utm_medium=email&_hsmi=100357403&_hsenc=p2ANqtz-8_T0ZIQ1DdQMFCDWVTdRU6tdzU9_rVSebd7Etvb7oK42B5LI-h3IZtVmiS_kuw5d8WNgCnSCxeJuKhE17ljcw_AiJD7A&utm_content=100357403&utm_source=hs_email