最新消息

Menlo Labs发现使用验证码会导致网路钓鱼攻击

Menlo Security的iSOC(isolation-powered SOC service)发现针对饭店业的凭据认证出现网路钓鱼活动。 Menlo Labs的研究人员决定更深入地研究该活动,果然发现许多有趣的现象。

攻击者有两种主要的策略来增加成功的可能性,并且他们竭尽全力实现这些目标:

1.使他们的网路钓鱼攻击行为看起来合法

2.防止安全研究人员和自动化工具检测其基础结构。

为了使网路钓鱼攻击看起来合法,攻击者需要确保他们的电子邮件在正确的时间发送。藉由验证码凭证而形成网路钓鱼登录页面看上去就像是他们试图从中窃取凭据的网路媒体资源一样。而电子邮件正文以假乱真,令人信服,足以让使用者点击连结。

所有这一切都需要创造力和认真的侦察技能,以确保更高的成功机率。攻击者还需要确保安全研究人员或其他自动化系统不会识别其页面/基础结构。我们观察到的技术是:如果使用者没有从攻击所针对的IP地址范围中退出,则将页面重导向到合法页面。检查使用者的地理位置是否与受害企业的地理位置匹配。

我们确定的网路钓鱼攻击行为试图构成Microsoft Office 365页面。微软恰好是最容易受骗的品牌。这是许多企业越来越多地采用O365的结果,网路犯罪份子试图利用合法帐户在企业内部发起其他攻击。

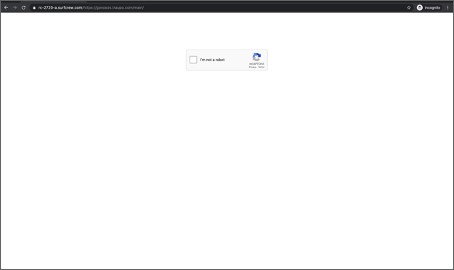

为了击败自动化系统并确保有人与该页面进行交互作用,攻击者将网路钓鱼页面置于视觉验证码的后面,因此使用者必须点击正确的图像以确保它们不是机器人。以下萤幕截图显示了攻击流程。图1明确要求使用者检查他们不是机器人。这很常见,很多网站(例如LinkedIn和Google)也都是如此。这里发生了两件重要的事情。首先是使用者认为这是一个合法网站,因为固有的认知使他们相信这些检查只会出现在合法的良性网站上。该策略要做的第二件事是击败试图识别网路钓鱼攻击行为的自动化系统。

图1

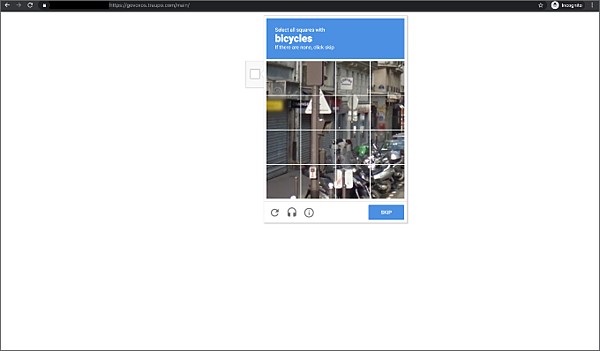

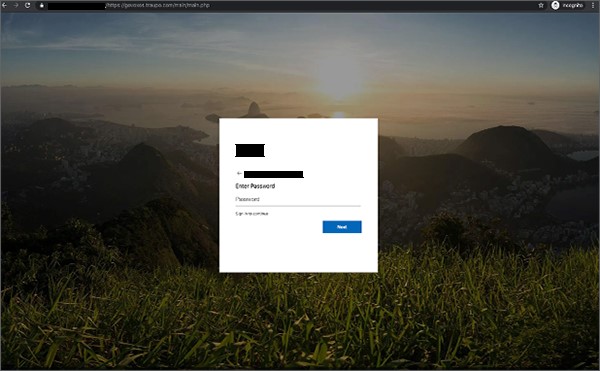

除了第一个检查,攻击者还设计了另外两个验证码,以防第一个被自动化系统击败。 图2显示了出现的第二个验证码。 这种验证码技术要求人员选择与自行车匹配的所有图片块,然后是图3中的另一个验证码,要求人员识别与人行道匹配的所有图片。 如果所有这些检查都通过了,那么该使用者将被带到最终的登录页面,该页面试图窃取该使用者的O365登入信息,如图4所示。

但是应该注意的是攻击者使用的验证码不同。在我们的测试中,至少遇到了四种不同的图像。

图2

图3

图4

网路钓鱼是影响企业的最普遍的攻击媒介。 这些攻击利用了我们固有的认知偏见,并欺骗我们自动输入登入的信息。 这种偏见再加上攻击者使用的策略,使这些攻击得以成功。要了解有关电子邮件网路钓鱼的更多信息,请下载Menlo的电子书:Protecting Against Email Threats.。