最新消息

[SOPHOS] 针对性勒索软体攻击将会持续发生,端点安全为首要防护之道

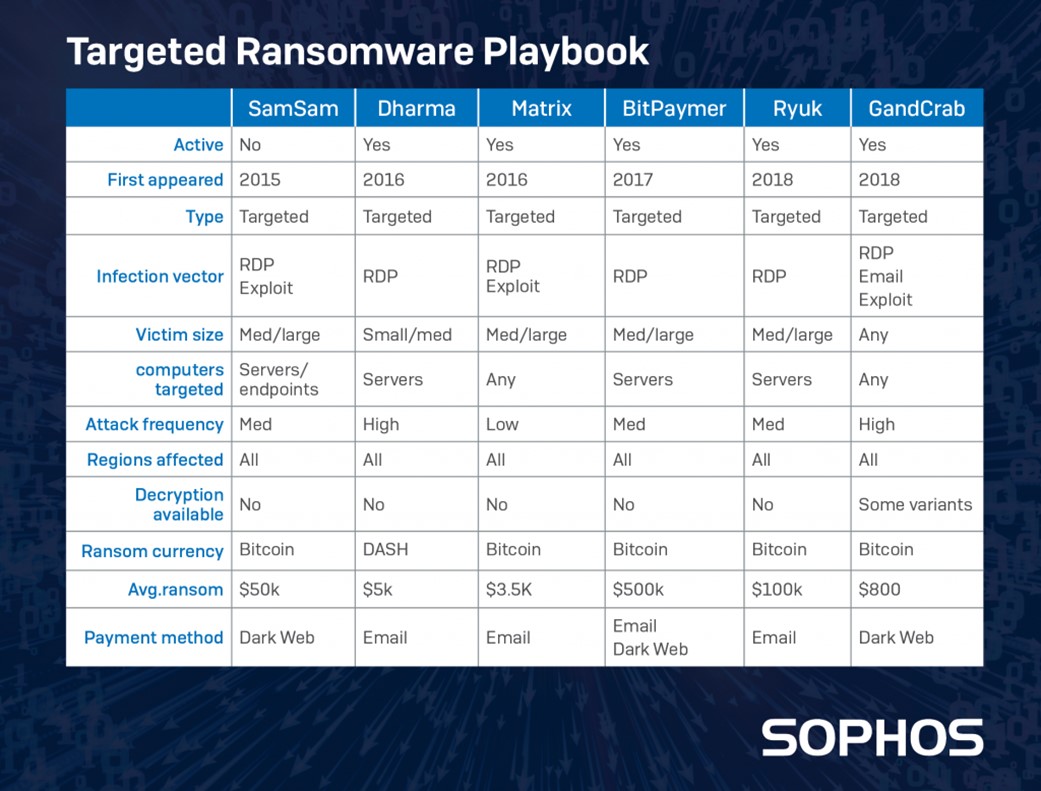

达友科技代理的Sophos最新有关Matrix勒索软体家族的报告指出,Sophos自该恶意软体于2016年开始运作以来,在坊间已发现了96个样本, 勒索软体只有加剧而没有下降趋势,使用者必须重视端点安全。

以Matrix感染Windows系统

跟之前的BitPaymer、Dharma及SamSam等针对性勒索软体一样,以Matrix来感染电脑的攻击者一直利用Windows电脑内置的远端存取工具「远端桌面协定」 (Remote Desktop Protocol,简称RDP) 去入侵企业网络及电脑;但唯独是Matrix只会针对网络上的单一装置,而不会广泛散播至整间企业。

SophosLabs的最新报告对攻击者不断演变的编码和技术运用,以及他们向受害者索取金钱的手法和勒索留言作出了逆向工程分析。结果发现,利用Matrix的网络罪犯会随时间改变其攻击参数,以新档案与指令码来于网上进行不同任务及负载。

Sophos发现歹徒要求事主以加密币交付赎金,然而价格波动却引申另一形式交付。

攻击者降价躲避加密币波动风险

Matrix勒索留言早已嵌入在攻击编码中,但受害者必须先联络攻击者方可得知赎金金额。在以往大部分Matrix案例中,骇客都用上受加密保护的匿名即时讯息服务bitmsg.me,但由于该服务现已终止,骇客改回使用日常邮件帐户。奇怪的是,Matrix的幕后黑手要求支付与指定美元金额同值的加密货币,而不是一般要求支付某加密货币金额。研究团队仍未了解这种收取赎金的方式属罪犯刻意误导之举,或是他们纯粹想避免受加密货币兑换率的极大波动所影响。根据SophosLabs和这些罪犯的对话,勒索赎金原本为2,500美元,但攻击者后来因研究人员停止回应而主动降价。

Matrix灵活多变,尤如勒索软体世界的瑞士军刀。每当新的变种被植入网络,便即扫描并物色下一位受害电脑。尽管其样本数目不多,但危险性依然不减。攻击者更会按每次攻击后所得的经验来改良,令Matrix一直演进成新版本。

Sophos 的《2019年网络威胁报告》强调了针对性勒索软体将会主导骇客行为,而企业就应时刻保持警惕,尽力确保自身不会成为容易入手的目标。

Sophos建议企业尽快实行以下四项保安措施:

- 限制比如RDP及VNC (Virtual Network Computing) 等远端操控应用程式的存取

- 定期进行涵盖整个网络的全面漏洞扫描及渗透测试。若管理层没有认真阅读最近的渗透测试报告,便应立刻细阅。若管理层不听从渗透测试人员的建议,只会让网路罪犯得益

- 为敏感的内部系统设多重因素认证,即使是透过LAN或VPN连接的员工亦然

- 马上建立离线并离场的备份,并制定能修复整间公司的数据及系统之灾难复原计画